هک کردن گذرواژهها ، مهم نیست که کلمه عبور آنها چیست - از طریق پست ، بانکداری آنلاین ، Wi-Fi یا از حساب VKontakte و Odnoklassniki ، اخیراً به یک رویداد مکرر تبدیل شده است. این امر بیشتر به این دلیل است که کاربران هنگام ایجاد ، ذخیره و استفاده از رمزهای عبور ، از قوانین امنیتی نسبتاً ساده ای پیروی نمی کنند. اما این تنها دلیلی نیست که کلمه عبور ها بتوانند در دست اشتباه قرار گیرند.

در این مقاله اطلاعات مفصلی در مورد اینکه چه روش هایی می تواند برای کرک کردن رمزهای عبور کاربر استفاده شود و چرا در برابر چنین حملاتی آسیب پذیر هستید ، ارائه می دهد. در انتها لیستی از خدمات آنلاین پیدا خواهید کرد که به شما اطلاع می دهد رمز عبور خود را قبلاً به خطر بیاندازید یا خیر. مقاله دوم نیز در مورد موضوع وجود خواهد داشت (اما در حال حاضر وجود دارد) ، اما توصیه می کنم مطالعه را با بررسی فعلی شروع کنید و فقط پس از آن به ادامه مطلب بروید.

بروزرسانی: مطالب زیر آماده است - درباره امنیت رمز عبور ، که چگونگی به حداکثر رساندن امنیت حساب ها و کلمه عبور خود را برای آنها توضیح می دهد.

از چه روشهایی برای کرک کردن رمز عبور استفاده می شود؟

برای کرک کردن گذرواژهها از طیف نه چندان گسترده ای از تکنیکهای مختلف استفاده شده است. تقریباً همه آنها شناخته شده اند و تقریباً هر گونه سازش اطلاعات محرمانه با استفاده از روش های فردی یا ترکیب آنها صورت می گیرد.

فیشینگ

رایج ترین روشی که رمزهای مربوط به سرویس های ایمیل و شبکه های اجتماعی محبوب تا به امروز "هدایت" شده اند فیشینگ است ، و این روش برای درصد بسیار زیادی از کاربران کار می کند.

ماهیت روش این است که شما به یک سایت به ظاهر آشنا (همان Gmail ، VK یا Odnoklassniki) می روید و به یک دلیل یا دلیل دیگری از شما خواسته می شود نام کاربری و رمزعبور خود را وارد کنید (برای وارد کردن ، تأیید چیزی ، برای تغییر آن ، و غیره). بلافاصله پس از وارد کردن رمز عبور ، مهاجم خود را پیدا می کند.

چگونه این اتفاق می افتد: شما می توانید نامه ای دریافت کنید ، ظاهراً از سرویس پشتیبانی ، در مورد لزوم ورود به حساب کاربری خود و پیوند دادن به شما ، هنگام مراجعه به آن سایت ، وب سایتی که دقیقاً نسخه اصلی را کپی کرده است ، مطلع می کند. این امکان وجود دارد که پس از نصب بصورت تصادفی نرم افزار ناخواسته در رایانه ، تنظیمات سیستم به گونه ای تغییر داده شود که وقتی آدرس سایت مورد نیاز خود را در نوار آدرس مرورگر وارد می کنید ، در واقع به یک سایت فیشینگ دقیقاً به همان روش دسترسی پیدا کنید.

همانطور که قبلاً متذکر شدم ، بسیاری از کاربران با این کار روبرو هستند و معمولاً این به دلیل بی دقتی است:

- وقتی نامه ای دریافت می کنید که به یک شکل یا شکل دیگری شما را به ورود به حساب کاربری خود در سایت خاص دعوت کند ، توجه کنید که آیا واقعاً از طریق آدرس پستی در این سایت ارسال شده است: معمولاً از آدرسهای مشابه استفاده می شود. به عنوان مثال ، به جای [email protected] ، ممکن است [email protected] یا چیزی مشابه وجود داشته باشد. با این حال ، آدرس صحیح همیشه تضمین نمی کند که همه چیز نظم دارد.

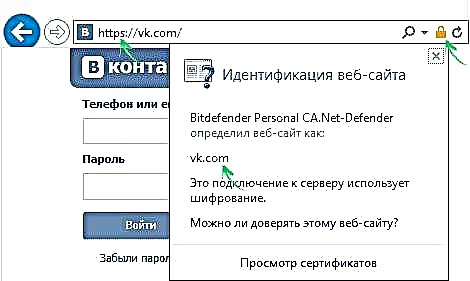

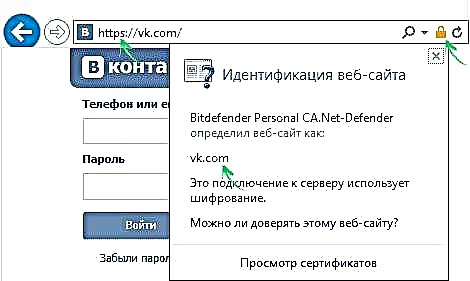

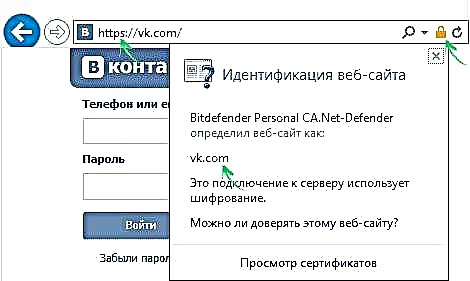

- قبل از وارد کردن رمز عبور خود در جایی ، به دقت نوار آدرس مرورگر خود را نگاه کنید. اول از همه ، سایتی که می خواهید به آنجا بروید باید در آنجا مشخص شود. با این حال ، در مورد بدافزارهای موجود در رایانه ، این کافی نیست. شما همچنین باید به وجود رمزنگاری اتصال توجه کنید که می توان با استفاده از پروتکل https به جای http و تصویر "قفل" در نوار آدرس مشخص کرد ، با کلیک بر روی آن می توانید تأیید کنید که در این سایت هستید. تقریباً تمام منابع جدی که نیاز به رمز ورود دارند ، از رمزگذاری استفاده می کنند.

به هر حال ، من در اینجا متذکر می شوم که حملات فیشینگ و روش های ترک خوردن رمز عبور (شرح زیر) دلالت بر کار دردناک و ترسناک امروز یک نفر ندارند (یعنی او نیازی به وارد کردن یک میلیون رمزعبور به صورت دستی ندارد) - همه این کارها توسط برنامه های ویژه ، به سرعت و با حجم زیاد انجام می شود. ، و سپس موفقیت را به مهاجم گزارش دهید. علاوه بر این ، این برنامه ها ممکن است بر روی رایانه هکر کار نکند ، بلکه مخفیانه روی شما و هزاران کاربر دیگر باشد ، که در بعضی مواقع باعث افزایش کارایی هک می شود.

تطبیق رمز عبور

حملات با استفاده از حدس زدن رمز عبور (Brute Force ، نیروی بی رحمانه به زبان روسی) نیز بسیار رایج است. اگر چند سال پیش ، بیشتر این حملات واقعاً شمارش همه ترکیبات مجموعه مشخصی از کاراکترها برای تدوین گذرواژهای با طول مشخص را داشتند ، در حال حاضر در حال حاضر همه چیز تا حدودی ساده تر است (برای هکرها).

تجزیه و تحلیل میلیون ها رمز عبور که طی سالهای گذشته به بیرون درز شده اند ، نشان می دهد که کمتر از نیمی از آنها منحصر به فرد هستند ، در حالی که درصد سایتهایی که بیشتر آنها بی تجربه هستند "بی تجربه" هستند.

این به چه معنی است؟ در حالت کلی ، هکر نیازی به مرتب کردن میلیونها ترکیب بی شماری ندارد: داشتن پایه 10-10 میلیون رمز عبور (تعداد تقریبی ، اما نزدیک به حقیقت) و جایگزین کردن این ترکیب ها ، وی می تواند تقریبا نیمی از حسابهای موجود در هر سایتی را خراب کند.

در مورد حمله هدفمند به یک حساب خاص ، علاوه بر بانک اطلاعاتی ، می توان از نیروی brute ساده نیز استفاده کرد و از نرم افزارهای مدرن به شما امکان می دهد این کار را نسبتاً سریع انجام دهید: رمز عبور 8 کاراکتر را می توان در طی چند روز کرک کرد (و اگر این شخصیت ها نمایانگر یک تاریخ یا ترکیبی از نام ها باشند) و تاریخ ها ، که غیر معمول نیستند - در عرض چند دقیقه).

لطفا توجه داشته باشید: اگر برای سایت ها و سرویس های مختلف از همان رمز عبور استفاده می کنید ، به محض اینکه رمزعبور و آدرس ایمیل مربوطه روی هر یک از آنها به خطر بیفتد ، به کمک نرم افزار ویژه ، همان ترکیب ورود و رمز عبور در صدها سایت دیگر آزمایش می شود. به عنوان مثال ، درست پس از نشت چندین میلیون رمز عبور Gmail و Yandex در پایان سال گذشته ، موجی از هک شدن حساب های Origin ، Steam ، Battle.net و Uplay جاروب شد (فکر می کنم و بسیاری دیگر ، آنها فقط در سرویس های بازی مشخص شده با من تماس گرفتند).

هک کردن سایت ها و دریافت هشدارهای رمز عبور

اکثر سایتهای جدی رمزعبور شما را به روشی که می شناسید ذخیره نمی کنند. فقط یک هش در بانک اطلاعاتی ذخیره می شود - نتیجه اعمال یک عملکرد غیرقابل برگشت (یعنی شما نمی توانید دوباره پسورد خود را از این نتیجه دریافت کنید) به رمز عبور. وقتی وارد سایت می شوید ، هش دوباره محاسبه می شود و اگر مطابق با آنچه در دیتابیس ذخیره شده است مطابقت داشته باشد ، پسورد را به درستی وارد کرده اید.

همانطور که ممکن است حدس بزنید ، این هش هاست که ذخیره می شوند و نه خود رمزعبورها ، فقط به دلایل امنیتی - به طوری که با یک هک احتمالی و یک مهاجم پایگاه داده را بدست آورد ، او نتوانست از اطلاعات استفاده کند و رمزهای عبور را پیدا کند.

با این حال ، اغلب اوقات ، او می تواند این کار را انجام دهد:

- برای محاسبه هش ، از الگوریتم های خاصی استفاده می شود ، در بیشتر موارد - شناخته شده و رایج (یعنی هر کس می تواند از آنها استفاده کند).

- با داشتن بانکهای اطلاعاتی با میلیونها رمز عبور (از نقطه نیروی بی رحمانه) ، مهاجم همچنین به هش های این رمزهای عبور محاسبه شده با استفاده از همه الگوریتم های موجود ، دسترسی دارد.

- با مقایسه اطلاعات مربوط به داده های حاصل از داده های پایگاه داده و گذرواژه از پایگاه داده خود می توانید تعیین کنید که کدام الگوریتم مورد استفاده قرار می گیرد و با تطبیق ساده (برای همه غیر بی نظیر) رمزهای عبور واقعی برخی از ورودی های موجود در بانک اطلاعات را پیدا کنید. و ابزار brute force به شما کمک می کند تا بقیه رمزهای عبور منحصر به فرد اما کوتاه را بیابید.

همانطور که مشاهده می کنید ، اظهارات بازاریابی در مورد خدمات مختلف مبنی بر اینکه رمزهای عبور شما را در وب سایت خود ذخیره نمی کنند ، لزوماً شما را از نشت آن محافظت نمی کند.

نرم افزارهای جاسوسی (SpyWare)

SpyWare یا spyware - طیف گسترده ای از نرم افزارهای مخرب که پنهانی روی رایانه شما نصب می شوند (همچنین توابع جاسوسی را می توان در برخی از نرم افزارهای لازم گنجانید) و اطلاعات مربوط به کاربر را جمع آوری می کند.

در میان چیزهای دیگر ، انواع خاصی از SpyWare ، به عنوان مثال ، keyloggers (برنامه هایی که کلیدهای شما را ردیابی می کنند) یا آنالیز کننده های ترافیک پنهان ، می توانند برای به دست آوردن رمزهای عبور کاربر استفاده شوند (و مورد استفاده قرار می گیرند).

مهندسی اجتماعی و مشکلات بازیابی رمز عبور

همانطور که ویکی پدیا به ما می گوید ، مهندسی اجتماعی روشی برای دسترسی به اطلاعات مبتنی بر ویژگی های روانشناسی انسانی است (این شامل فیشینگ ذکر شده در بالا). در اینترنت می توانید نمونه های زیادی از کاربرد مهندسی اجتماعی را پیدا کنید (توصیه می کنم جستجو و خواندن را بخوانید - این جالب است) ، که بعضی از آنها به زیبایی آنها جالب توجه است. به طور کلی ، این روش به این واقعیت دامن می زند که تقریباً هرگونه اطلاعات لازم برای دستیابی به اطلاعات محرمانه را می توان با استفاده از نقاط ضعف انسانی بدست آورد.

و فقط یک مثال ساده و نه به خصوص ظریف خانگی را که مربوط به گذرواژهها است ، ارائه خواهم کرد. همانطور که می دانید در بسیاری از سایت ها برای بازیابی رمزعبور خود ، کافی است پاسخ سؤال امنیتی را وارد کنید: به کدام مدرسه رفته اید ، نام مادر دختر ، نام خانوادگی حیوان خانگی ... حتی اگر قبلاً این اطلاعات را در حوزه عمومی در شبکه های اجتماعی ارسال نکرده اید ، دشوار است آیا با استفاده از همان شبکه های اجتماعی ، آشنا شدن با شما ، یا ملاقات ویژه ، بدون سر و صدا چنین اطلاعاتی را دریافت می کنید؟

چگونه می توان فهمید رمز عبور شما هک شده است

خوب ، در پایان مقاله چندین سرویس وجود دارد که با بررسی آدرس ایمیل یا نام کاربری خود با یک پایگاه داده رمزهای عبور هک شده ، رمز عبور خود را هک کرده اید یا خیر. (کمی من را شگفت زده می کند که در بین آنها درصد زیادی از پایگاه های داده از خدمات روسی زبان).

- //haveibeenpwned.com/

- //breachalarm.com/

- //pwnedlist.com/query

حساب خود را در لیست هکرهای شناخته شده یافتید؟ تغییر رمز عبور منطقی است ، اما با جزئیات بیشتر در مورد روشهای ایمن در رابطه با کلمه عبور حساب ، که در روزهای آینده خواهم نوشت.